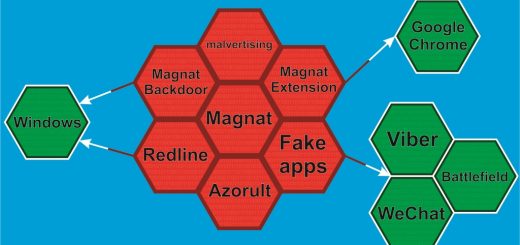

Lažno Windows ažuriranje i Aurora kradljivac

Primijećena je distribucija Aurora kradljivca kroz simulaciju Windows ažuriranja u Internet pregledaču u kampanji zlonamjernog oglašavanja.

Lažno Windows ažuriranje i Aurora kradljivac; Dizajn: Saša Đurić

Aurora kradljivac je napisan u programskom jeziku Go, poznat još kao Golang, otvorenog koda razvijen od strane kompanije Google i dostupna je na raznim hakerskim forumima više od godinu dana. Autori ovog zlonamjernog softvera reklamiraju ga kao kradljivca podataka sa širokim spektrom mogućnosti i malom mogućnošću detekcije od strane sigurnosnih rješenja.

Po dostupnim informacijama iz sigurnosne kompanije Malwarebytes, kampanja zlonamjernog oglašavanja se oslanja na reklame koje se otvaraju u novom pozadinskom prozoru na strancima za odrasle koje su veoma posjećene, gdje se korisnici preusmjeravaju na veb lokaciju sa zlonamjernim softverom.

Lažno Windows ažuriranje

Napadači koriste zlonamjerne reklame da preusmjere korisnike na stranice koje izgledaju kao Windows ažuriranje. Prevara je dobro razrađena i oslanja se na prikaz Internet pregledača preko cijelog ekrana, što prilično asocira na prikaz Windows ažuriranja kakav se očekuje od kompanije Microsoft. Lažno ažuriranje koristi tek otkriveni program za učitavanje koji je očigledno namijenjen za zaobilaženje sigurnosnih rješenja.

Korisnici Windows operativnog sistema su dobro upoznati kako funkcioniše Windows ažuriranje, koje po nekada zna da prekine tekući posao pa korisnici žele samo da ga što prije instaliraju i nastave da tamo gdje su stali. Ovu situaciju koriste napadači da bi korisnicima u pozadinskom prozoru Internet pregledača koji se otvara preko cijelog ekrana prikazali prilično ubjedljivu simulaciju Windows ažuriranja.

Fake Windows update; Resource from: Malwarebytes

Prikaz iznad je prilično ubjedljivog izgleda, a ustvari je prozor Internet pregledača prokazan preko cijelog ekrana dok se u pozadini preuzima datoteka pod imenom ChromeUpdate.exe. Iako se po nazivu čini da je to Chrome ažuriranje, to je ustvari posebno pripremljena datoteka u čije ime su ubačena ćirilična slova kao mjera izbjegavanje detekcije.

Kada je datoteka prilikom analize pokrenuta u izolovanom okruženju, sigurnosni istraživači nisu ništa primijetili, osim da se brzo pokreće i izvršava za veoma kratko vrijeme. Zlonamjerni akteri su svaku verziju slali na analizu na servisu VirusTotal (koji je u vlasništvu kompanije Google) kako bi testirali da li njihov zlonamjerni softver može biti otkriven. Servis VirusTotal koristi 70 antivirusnih alata poznatih proizvođača koji su dobri za brzu provjeru da li je datoteka zlonamjerna ili ne. U periodu od dvoje sedmice ovi uzorci nisu detektovani kao zlonamjerni.

Program za učitavanje

Novi program za učitavanje je nazvan Invalid Printer i čini se da se isključivo koristi od autora Aurora kradljivca za zaobilaženje sigurnosnih rješenja. Ovaj program koristi iznenađujuće jednostavnu tehniku za izbjegavanje detekcije, tako što vrši provjeru ID proizvođača grafičke kartice prisutne u uređaju. Dobijena informacija se onda upoređuje sa listom podržanih grafičkih kartica proizvođača NVIDIA, AMD i Intel, a ako se ID ne nalazi na podržanoj listi, program se sam gasi.

Svrha ove provjere je da se odredi da li se zlonamjerni softver pokreće u virtualnoj mašini ili u izolovanom okruženju. Ako provjera nije otkrila virtualnu mašinu ili u izolovano okruženje program za učitavanje dešifruje konačni aktivni dio virusa u manje dijelove i ubaci u aktivni proces “sihost.exe”. Ovo omogućava da se prilično uspješno izbjegavaju sigurnosni mehanizmi, posebno ako se pokrene na određenim sistemskim konfiguracijama.

Sigurnosni istraživači su otkrili da napadači koriste određeni panel za praćenje svoji napada i tako su došli do podatka od 27.146 jedinstvenih žrtvi, od kojih je 585 preuzelo zlonamjerni softver u zadnjih 49 dana.

Zaštita

Kako bi korisnici izbjegli infekciju reklamnim softverom, najbolja opcija je izbjegavanje sumnjivih Internet stranica i krekovanog softvera. To su vijek bili izvori za širenje zlonamjernog softvera, jer napadači uvijek nešto dodaju umjesto uz ono što je obećano.

Korisnici bi trebalo da koriste provjereno antivirusno riješenje. Ovakvi napredni napadi na korisnike su prilično teški za otkrivanje i uklanjanje, pa se korisnicima savjetuje upotreba kvalitetnog i kompleksnog sigurnosnog rješenja.

Zaključak

Sigurnosni istraživači se slažu da napadači koji stoje iza ove kampanje teže da stvore zlonamjerni softver koji je veoma teško otkriti i da stalno svoje nove verzije testiraju na VirusTotal servisu kako bi bili sigurni da neće biti otkriveni, što može biti ozbiljan problem za korisnike i ozbiljan izazov za proizvođače sigurnosnih rješenja.