Porast broja napada eCh0raix ransomware-a na QNAP NAS uređaje

Korisnici prijavljuju povećan broj napada na QNAP NAS uređaje, a riječ je o eCh0raix ransomware-u poznatom još kao QNAP Crypt.

eCh0raix ransomware napad

Korisnici foruma BleepingComputer koji posjeduju QNAP i Synology NAS uređaje redovno prijavljuju napade eCh0raix ransomware-a, a od 20. decembra primjećen je porast broja napada na QNAP NAS uređaje. Još uvijek nije jasno koji vektor napada koriste napadači. Jedan broj korisnika je priznao da nije adekvatno zaštitio svoje uređaje, dok drugi tvrde da je u pitanju ranjivost u QNAP Photo Station (QTS) aplikaciji. Zvanično je još uvjek nema podataka o vektoru napada.

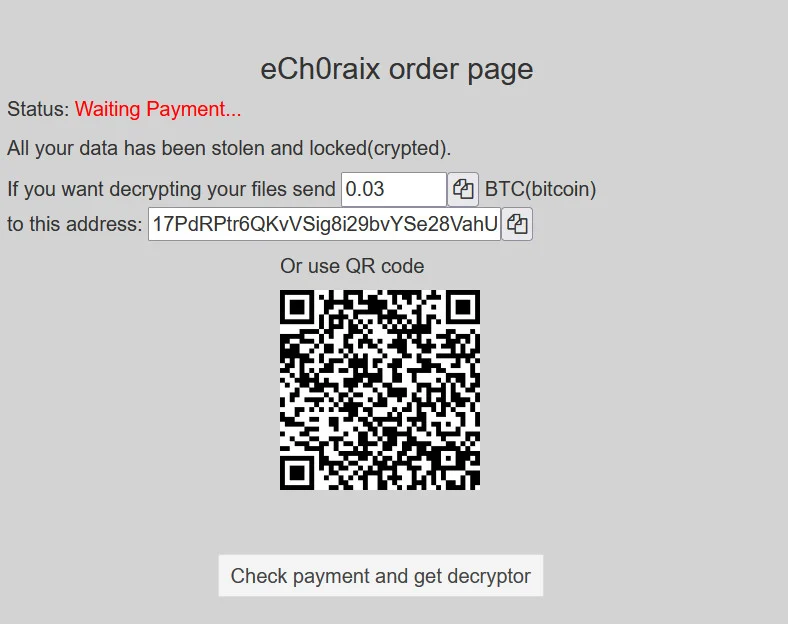

Bez obzira na vektor napada, napadač prilikom pristupa uređaju kreira korisnika sa administratorskim privilegijama, što mu omogućava da ekriptuje podatke na uređaju. Od korisnika se zahtjeva da uplate od .024 ($1,200) do .06 ($3,000) bitkoina da bi dobili svoje podatke nazad.

eCh0raix ransomware poruka; Source: BleepingComputer

eCh0raix ransomware cilja NAS uređaje već mnogo godina, prvi put primijećen u julu 2019, distribuiran preko Ransomware as a service modela. U avgustu 2021. godine nova verzija eCh0raix ransomware-a je korištena za napad na Synology i QNAP uređaje. Za verzije ovog ransomware-a starijeg od 17.07.2019. godine postoje dostupni besplatni alati za dekripciju, ali za zadnje verzije (1.0.5 i 1.0.6) trenutno nema dostupnih alata za oporavak podataka.

Kompanija QNAP na svom portalu daje preporuke korisnicima kako da unaprijede sigurnost svojih uređaja. Između ostalog kompanija preporučuje uklanjanje nepoznatih i sumnjivih aplikacija, izbjegavanje korištenja podrazumijevanih (eng. default) portova za pristup sa Interneta, promjena lozinki za sve korisničke naloge. Porede toga je preporuka da QTS aplikacija bude ažurirana na zadnju dostupnu verziju.