Kada rat postane sajber rat

Kada rat preraste u sajber rat, ulozi eksponencijalno rastu. Kinetičke akcije američkih i izraelskih snaga protiv iranskih meta izazvale su uzvratni talas sajber operacija u koje su uključene napredne trajne prijetnje povezane sa Iranom, kao i haktivistički kolektivi. Eskalacija krajem februara 2026. godine pokrenula je lančanu reakciju iskorištavanja ranjivosti i uređaja za nadzor, usmjerenih na kritičnu infrastrukturu širom svijeta.

Kada rat postane sajber rat; Source: Bing Image Creator

KADA RAT POSTANE SAJBER RAT

Svijet je krajem februara 2026. svjedočio značajnom porastu napetosti kada su američko-izraelske snage pokrenule operaciju koju su Amerikanci označili kao “Epski Gnjev” (eng. Epic Fury), a Izraelci kao “Ričući Lav” (eng. Roaring Lion), usmjerenu protiv vojnih kapaciteta Irana. Time je započeo sukob koji je ubrzo prerastao u intenzivan sajber rat, jer su obje strane krenule u mjere odmazde koje su zamaglile granice između fizičkih borbenih zona i digitalnih domena.

Dok su kinetički udari pogađali ključnu iransku infrastrukturu, državne grupe za napredne trajne prijetnje (eng. advanced persistent threat – APT) i haktivistički kolektivi povezani s Iranom odgovorili su pojačavanjem sopstvenih sajber aktivnosti. Ovaj trenutak označio je pomak ka sveobuhvatnom sukobu koji koristi moć digitalnih sistema da poremeti kritičnu infrastrukturu, utiče na javno mišljenje i prikuplja obavještajne podatke.

Energetske kompanije, pružaoci usluga infrastrukture podataka i finansijske institucije u regionima zahvaćenim sukobom prijavile su pojačane napade usmjerene na ometanje rada i ugrožavanje osjetljivih informacija. Vlade širom svijeta izdale su upozorenja organizacijama u različitim industrijama o rizicima sajber bezbjednosti koji prate novi pejzaž sukoba.

Kako se dublje ulazi u složenosti sajber aspekata američko-izraelske operacije protiv Irana, postaje jasno da su ulozi visoki, a posljedice teške za one koji se nađu na njenom udaru. U nastavku će se analizirati konkretni detalji u vezi sa gađanjem infrastrukture, praćenjem finansijskih mreža, upozorenjima vlada i drugim elementima – u pokušaju da se pruži sveobuhvatno razumijevanje ovog sukoba, dok se sajber rat odvija u dosad neviđenim razmjerama.

Kinetički okidač i trenutni sajber kolaps

U situaciji kada rat postane okidač za pokretanje sajber rata, jasno je da se tradicionalne razlike između civilne infrastrukture i vojnih ciljeva rastvaraju. Pokretanje američko-izraelske operacije protiv Irana označilo je značajnu eskalaciju neprijateljstava. Kinetički udari poslužili su kao primarni okidač za kasniju sajber kampanju, pri čemu je iranska nacionalna internet konekcija pala na svega 1–4% od normalnog nivoa.

Tehnički mehanizam poremećaja interneta bio je višestruk i obuhvatao je ciljane napade na komunikacione kanale unutar iranskog rukovodstva i komandnih struktura. Senzorske smetnje i udari na komunikacionu infrastrukturu vjerovatno su doprinijeli degradaciji ovih kritičnih sistema, ozbiljno ograničavajući sposobnost Irana da izvedu sajber napade velikih razmjera. Gubitak internet veze imao je dubok uticaj na koordinaciju naprednih trajnih prijetnji (APT) povezanih sa iranskom državom, ometajući njihov kapacitet za složene operacije.

Neposredna posljedica bila je ozbiljna degradacija konvencionalnih vojnih kapaciteta Irana, što je rukovodstvo ostavilo sa ograničenim mogućnostima za odmazdu u narednim danima. Sajber operacije su možda postale ključni alat za Iran da se nametne protivnicima, ali ova promjena je istovremeno stvorila vakum moći unutar sajber domena. Spoljni haktivistički kolektivi počeli su da popunjavaju tu prazninu, povećavajući aktivnosti i ciljajući različite sektore.

Haktivistički kolektivi planiraju napade; Source: Bing Image Creator

Prva nedjelja američko-izraelske operacije protiv Irana zabilježila je 368 praćenih sajber incidenata u dvanaest zemalja. Izrael je apsorbovao 184 napada, zatim Kuvajt 53 i Jordan 41. Državna infrastruktura bila je najčešće meta sa 84 napada. Rane aktivnosti odmazde jasno su pokazale namjeru da se poremete kritični sektori, uključujući vladu, finansije, odbranu, avijaciju i obrazovanje. Haktivistički kolektivi iskoristili su operativni vakum nastao degradacijom iranskih naprednih trajnih prijetnji (APT), dodatno zamagljujući granice između civilne infrastrukture i vojnih ciljeva.

Kako se američko-izraelske operacije protiv Irana nastavljaju, postaje očigledno da se razlike između kinetičkog ratovanja i sajber operacija brišu u kontekstu hibridnog sukoba. Spajanje industrijskih kontrolnih sistema (eng. industrial control systems – ICS) i operativne tehnologije (eng. operational technology – OT) stvorila je složen pejzaž u kojem je kritična infrastruktura izložena raznim prijetnjama. Ova izloženost predstavlja ozbiljan rizik za globalnu stabilnost.

Od naprednih trajnih prijetnji do haktivista

Iranski prekid interneta, koji je uslijedio nakon koordinisanih američko-izraelskih udara na Iran, stvorio je operativni vakum za sajber jedinice povezane sa državom. Time je ozbiljno ograničena njihova sposobnost da izvode napade velikih razmjera i poremećeni su kanali koordinacije. Iznenadni gubitak povezanosti primorao je ove grupe da preispitaju taktiku i prilagode se novim okolnostima, u kojima tradicionalne strukture komandovanja i kontrole više nisu bile održive. Kao posljedica, haktivističke grupe van iranskih granica počele su da popunjavaju nastali vakum i preuzimaju ulogu u izvođenju napada.

Grupe poput MuddyWater i APT33, koje su ranije bile aktivne u ciljanju organizacija širom svijeta, našle su se u teškoj poziciji da održe svoj rad zbog prekida povezanosti unutar iranskih mreža pod kontrolom države. Njihova ograničenja u koordinaciji postala su očigledna, jer nisu mogle da usklade napade sa drugim grupama koje sponzoriše država niti da koriste postojeću infrastrukturu za jačanje uticaja. To je otvorilo prostor za spoljne haktivističke grupe da iskoriste nastali haos.

Među ovim haktivističkim grupama posebno se izdvajala Keymous+, poznata po učešću u različitim sajber kampanjama usmjerenim na organizacije iz više oblasti. DieNet, još jedna istaknuta grupa, takođe je počela da se nameće kao značajan akter u novom pejzažu neravnopravnog sukoba. Ove haktivističke grupe djelovale su sa većom prilagodljivošću od tradicionalnih državno sponzorisanih naprednih trajnih prijetnji (APT), koristeći decentralizovane mreže i iskorištavajući ranjivosti koje ranije nisu bile obuhvaćene.

Pomjeranje ka eksternim haktivističkim grupama donijelo je povećanje obima napada, sa 149 prijavljenih napada u različitim oblastima tokom tog perioda. Ukupno je bilo pogođeno 110 organizacija, što pokazuje rastuću prijetnju ovih grupa dok su nastojale da iskoriste vakuum koji su ostavile državne sajber jedinice.

Decentralizovani pristup haktivističkih grupa; Source: Bing Image Creator

Razlika između centralizovanih operacija naprednih trajnih prijetnji (APT) i rasutih haktivističkih distribuiranih napada uskraćivanjem resursa (eng. distributed denial of service – DDoS) postala je jasna. Dok su napredne trajne prijetnje (APT) zavisile od usklađenih napora i unaprijed planiranih strategija, spoljašnji haktivisti koristili su decentralizovan pristup, oslanjajući se na zajedničku moć svojih mreža da preplave mete količinom, a ne preciznošću.

Kako su se nove okolnosti učvrstile, organizacije su se suočile sa promjenljivim okruženjem prijetnji u kojem su haktivističke grupe igrale sve veću ulogu. Uspon ovih spoljnih zlonamjernih aktera označio je promjenu u ravnoteži snaga unutar sajber sukoba, jer su iskorištavali ranjivosti i koristili prilike koje ranije nisu bile u fokusu kada se pažnja usmjeravala na tradicionalne napredne trajne prijetnje (APT).

Neravnopravnost između centralizovanih operacija naprednih trajnih prijetnji (APT) i decentralizovanih haktivističkih distribuiranih napada uskraćivanjem resursa (DDoS) stvorila je okruženje u kojem su organizacije morale prilagoditi odbranu. To je zahtijevalo promjenu načina razmišljanja, jer se pažnja pomjerila sa zaštite od precizno ciljanih napada na suprotstavljanje ogromnoj količini prijetnji koje dolaze od spoljnih haktivista.

U ovakvim okolnostima, kada rat postaje i sajber rat, tradicionalni pojmovi bezbjednosti i odbrane gube na značaju. Prilagodljivost koju su pokazali ovi zlonamjerni akteri primorala je organizacije da preispitaju modele prijetnji i razviju nove strategije za ublažavanje rizika u brzo promjenljivom okruženju gdje se granice između učesnika sukoba stalno mijenjaju.

Uspon eksternih haktivističkih grupa označio je prekretnicu, jer su se počele potvrđivati kao glavni akteri unutar sajber sukoba. Njihov decentralizovani pristup i sposobnost da iskoriste ranjivosti stvorili su okolnosti u kojima su se organizacije suočile sa neviđenim izazovima u odbrani od ovih prijetnji.

Infrastruktura pod opsadom

Preuzimanje inicijative od strane haktivističkih grupa, kao što je prethodno rečeno, dovelo je do promjene u njihovim strategijama. Raspršene grupe su prešle sa opštih taktika ometanja na ciljano iskorištavanje infrastrukture, pri čemu kritična državna imovina postaje sve ranjivija. Izbor meta više nije ograničen na smetnje; sada je usmjeren na pristup osjetljivim sistemima koji mogu pružiti vrijedne obavještajne podatke ili poremetiti funkcionisanje čitavih nacija.

Posebno su značajne kampanje skeniranja usmjerene protiv IP kamera proizvođača kao što su Hikvision i Dahua. Zlonamjerni akteri su koristili ranjivosti u verzijama upravljačkog softvera (eng. firmware), čime su sebi omogućili neovlašten pristup sistemima video nadzora. Sigurnosni istraživači su zabilježili više slučajeva iskorištavanja ovih propusta, naglašavajući potrebu za brzim ispravkama i ažuriranjima.

Vojna korisnost ugroženih kamera je izuzetna. Prenos IP kamera može protivnicima pružiti prednost u procjeni štete, korekciji ciljanja ili nadzoru neprijateljskih položaja u stvarnom vremenu. Ova povezanost sajber upada i fizičkog ratovanja ima ozbiljne posljedice po nacionalnu bezbjednost i vođenje savremenih sukoba.

Neovlašten pristup sistemima video nadzora; Source: Bing Image Creator

Dalje, operativna tehnologija (OT) i industrijski kontrolni sistemi (ICS) postaju sve češće mete. Ovi sistemi, koji upravljaju fizičkim procesima u industrijama poput energetike, prečišćavanja vode ili proizvodnje, privlače protivnike željne da poremete kritičnu infrastrukturu.

Iskorištavanje operativne tehnologije (OT) i industrijskih kontrolnih sistema (ICS) demonstrirano je kroz navodni pristup programabilnim logičkim kontrolerima (eng. programmable logic controllers – PLC). U pojedinim slučajevima, zlonamjerni akteri su dobili neovlašteni pristup sistemima koji upravljaju vitalnim uslugama poput mreža za distribuciju vode i energije. Takvi propusti ukazuju na ozbiljne posljedice zanemarivanja sajber bezbjednosti, jer i manji poremećaji mogu imati dalekosežan uticaj na javnu bezbjednost.

Presjek između fizičke infrastrukture i digitalnog nadzora postaje ključan. Kada rat poprimi sajber dimenziju, granice između civilne infrastrukture i vojnih ciljeva se brišu. Spoj kinetičkog i digitalnog domena otvara nove ranjivosti koje protivnici koriste da bi stekli strateške prednosti ili poremetili funkcionisanje država.

Iskorištavanje IP kamera, operativne tehnologije (OT) i industrijskih kontrolnih sistema (ICS) od strane zlonamjernih aktera jasno pokazuje da kritična infrastruktura više nije samo IT pitanje; ona sada nosi ozbiljne posljedice po nacionalnu bezbjednost i sigurnost civila.

Alati nove generacije

Iskorištavanje hardverskih ranjivosti u industrijskim kontrolnim sistemima je detaljno dokumentovano, a IP kamere i programabilni logički kontroleri (PLC) postali su glavne mete zlonamjernih aktera koji nastoje da poremete kritičnu infrastrukturu. Kako se sve dublje ulazi u oblast sajber ratovanja, postaje jasno da softverski alati imaju ključnu ulogu u širenju i intenziviranju ovih napada.

Vještačka inteligencija je značajno izmijenila dinamiku sajber operacija. Ona ubrzava izviđanje, omogućava brzu identifikaciju aktivnih uređaja i ranjivosti, te olakšava profilisanje ciljeva. Kada se integriše u napade, vještačka inteligencija ne samo da otkriva ranjivosti sistema, već i omogućava protivnicima da prilagode taktike u skladu sa odbrambenim mjerama. Ovakvi pristupi sve češće se povezuju sa geopolitičkim rivalstvima, gdje Iran, Sjedinjene Američke Države i Izrael koriste sajber kapacitete kao produžetak svojih strateških interesa.

Sigurnosna istraživanja pokazuju da iranske grupe koriste komercijalne modele vještačke inteligencije za različite operativne zadatke. To obuhvata izradu mamaca za društveni inženjering, prevođenje sadržaja radi širenja napada na više jezičkih zajednica, kao i napredno profilisanje ciljeva. Spoj ljudske stručnosti i algoritama mašinskog učenja omogućava izvođenje složenih napada u kratkom vremenskom roku, čime se povećava obim i intenzitet prijetnji u globalnim sukobima.

Posebnu zabrinutost izazivaju nove porodice zlonamjernog softvera poput Dindoor zlonamjernog softvera i Fakeset zlonamjernog softvera. Ove varijante su osmišljene da izbjegnu otkrivanje i opstanu unutar ciljanih sistema, a njihova sposobnost prilagođavanja odbrambenim mjerama pokazuje tehničku naprednost savremenih prijetnji. Na američkim i izraelskim mrežama zabilježeni su slučajevi njihove upotrebe, što ukazuje na intenzitet sajber sukoba u kojima Iran i drugi akteri nastoje da ostvare stratešku prednost.

Alati nove generacije; Source: Bing Image Creator

Dodatnu zabrinutost izaziva i nedavni incident sa kompanijom Stryker, gdje je upotreba zlonamjernog softvera za brisanje podataka (eng. wiper) unutar Microsoft okruženja dovela do direktnog ugrožavanja sistemskih datoteka i onemogućavanja kritičnih IT servisa. Tehničke posljedice obuhvataju rizik od trajnog gubitka podataka i potrebu za potpunom obnovom infrastrukture, što nadilazi operativne poremećaje u proizvodnji i logistici. Ovaj slučaj potvrđuje da se destruktivne tehnike, ranije rezervisane za državne aktere, sada primjenjuju i na privatni sektor kritične infrastrukture, zahtijevajući robusnije protokole zaštite unutar korporativnih mreža.

Kampanja mobilne špijunaže Red Alert dodatno oslikava ovu dinamiku. Trojanizovana verzija zvanične izraelske aplikacije za hitne slučajeve distribuirana je putem SMS phishing poruka koje su se predstavljale kao Komanda domaćeg fronta (eng. Home Front Command). Žrtve su bile prevarene da instaliraju zlonamjerni paket van zvanične prodavnice, čime je zaobiđeno uobičajeno bezbjednosno ponašanje. Ovaj primjer pokazuje kako se čak i naizgled bezopasne aplikacije mogu prenamijeniti u zlonamjerne svrhe u kontekstu sajber ratovanja.

Funkcionalnosti ovih naprednih prijetnji dodatno povećavaju zabrinutost. Dok destruktivni alati poput zlonamjernog softvera za brisanje podataka ciljaju trajno brisanje podataka, mobilne kampanje poput Red Alert omogućavaju GPS praćenje, presretanje SMS poruka i zaobilaženje provjere identiteta u dva koraka (eng. two-factor authentication – 2FA). Takve sposobnosti otežavaju odbranu u stvarnom vremenu i otvaraju prostor za dugoročno prisustvo unutar ugroženih sistema. Time se stvara složen bezbjednosni pejzaž u kojem tradicionalne metode zaštite postaju nedovoljne, naročito u državama direktno uključenim u sajber sukobe poput Sjedinjenih Američkih Država, Izraela i Irana.

Pristupačnost naprednih alata vođenih vještačkom inteligencijom značajno smanjuje prepreke za manje vješte aktere, što dovodi do širenja prijetnji. Kada se izviđanje vođeno vještačkom inteligencijom spoji sa zlonamjernim softverima poput Dindoor, Fakeset i varijanti zlonamjernog softvera za brisanje podataka, te kampanjama mobilne špijunaže kao što je Red Alert, nastaje snažan i opasan spoj. U takvom okruženju, gdje Sjedinjene Američke Države, Izrael i Iran koriste sajber kapacitete kao dio šire strategije, granice između civilne infrastrukture i vojnih ciljeva postaju nebitne, a ulozi rastu, naglašavajući potrebu za stalnim prilagođavanjem odbrambenih strategija.

Dezinformacije kao oružje

Kada se rat prenese u sajber prostor, granice između špijunaže, sabotaže i psiholoških operacija nestaju. Alati koji su nekada služili isključivo za prikupljanje podataka sada se koriste i za oblikovanje narativa, stvaranje lažnih slika i snimaka, te širenje poruka koje brišu razliku između stvarnog i izmišljenog. U takvom okruženju, dezinformacije postaju jednako snažno oružje kao i klasični napadi na infrastrukturu.

Primjeri iz sukoba na Bliskom istoku pokazuju da se lažni sadržaji šire na sve strane. Iranske mreže poput Storm-2035 plasirale su slike i tvrdnje o žrtvama koje su kasnije razotkrivene kao nastale korištenjem vještačke inteligencije. Istovremeno, izraelske i proizraelske grupe koristile su stare snimke protesta kako bi prikazale navodnu savremenu pobunu, dok su zapadni izvori prenosili neprovjerene priče o oborenim avionima ili dramatičnim izvještajima. Ovakvi primjeri pokazuju da nijedna strana nije imuna na iskušenje da koristi dezinformacije u digitalnom prostoru kao sredstvo uticaja.

Uloga društvenih medija u širenju ovih sadržaja je presudna. Kanali na platformama poput X ili Telegram postali su glavni put za plasiranje senzacionalnih tvrdnji, često bez ikakve provjere. Takvi nalozi, poznati kao “mreže za podizanje angažmana”, privlače pažnju brzim objavama koje izazivaju snažne emocije. Čak su i napredni alati za pretragu i provjeru informacija, poput Grok ili Google AI, u pojedinim slučajevima nehotično potvrđivali netačne tvrdnje, što dodatno pokazuje koliko je teško razlikovati istinu od laži u stvarnom vremenu.

Dezinformacije kao oružje; Source: Bing Image Creator

Dezinformacije se ne šire samo kroz slike i video zapise. Audio snimci, pisane izjave i hakovane stranice takođe se koriste za oblikovanje javnog mnijenja. Primjeri uključuju upade na iranske medijske portale i aplikacije, gdje su objavljivane poruke koje su osporavale zvanične narative. S druge strane, hakativističke grupe poput Handala ili ruski kolektivi poput NoName057(16) koristili su sukob da plasiraju sopstvene poruke i prikazuju navodne uspjehe, često bez stvarne potvrde.

Posljedice ovakvih operacija su dalekosežne. Pojava lažnih vijesti i sadržaja nastalih korištenjem vještačke inteligencije stvara neizvjesnost rata u kojoj je građanima sve teže da vjeruju institucijama i provjerenim izvorima. Kada se špijunaža, sabotaža i psihološki pritisak spoje, nastaje okruženje u kojem povjerenje postaje najranjivija meta. Internet blokade, poput one u Iranu, dodatno pogoršavaju situaciju jer stvaraju vakum koji brzo popunjavaju suprotstavljeni narativi.

U ovom složenom digitalnom pejzažu jasno je da dezinformacije nisu sporedni element, već centralno oružje savremenih sukoba koji se šire i u sajber prostor. One brišu granice između civilnog i vojnog, između stvarnog i izmišljenog, i pretvaraju informacione tokove u arenu sukoba. Analiza pokazuje da se ovakve taktike koriste na svim stranama, a zajednički rezultat je erozija povjerenja i otežano razlikovanje činjenica od fikcije.

Geografija prijetnji

Širenje sajber napada tokom ovog perioda pokazuje da u trenutku kada rat preraste u sajber rat, granice između civilne infrastrukture i vojnih ciljeva počinju da se brišu. Istovremeno, izmišljeni narativi o dezinformativnim kampanjama dodatno su otežavali precizno mapiranje stvarne geografije napada, dok su provjereni podaci o incidentima otkrivali složeniju i realniju sliku.

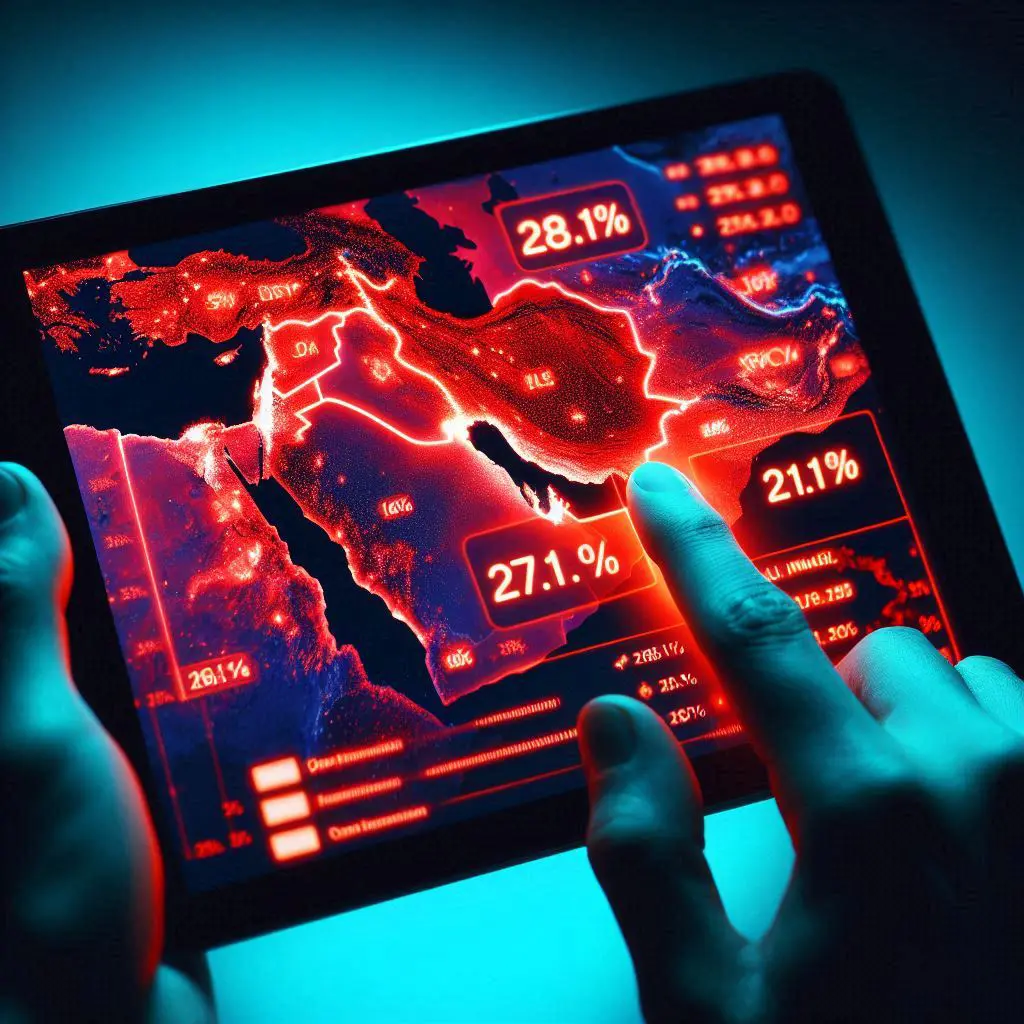

Bliski istok se izdvojio kao glavno žarište, sa 71,8% svih napada. Kuvajt je podnio najveći teret sa 28%, odmah iza njega Izrael sa 27,1%, dok je Jordan pretrpio 21,5%. Bahrein, Katar, UAE, Saudijska Arabija i Oman imali su manje, ali i dalje značajne udjele. Ova koncentracija aktivnosti u nekoliko zemalja pokazuje proračunatu prirodu sajber napada, koji istovremeno izazivaju snažan javni odjek i prenose jasnu političku poruku.

Za razliku od Bliskog istoka, Evropa je činila 22,8% globalne aktivnosti. Danska je bila izuzetak sa 55,9% svih evropskih napada, dok su Njemačka i Španija imale po 17,65%. Velika Britanija suočila se sa tvrdnjama o otmici video kamera, Italija sa distribuiranih napada uskraćivanjem resursa (DDoS) koji su osakatili kritičnu infrastrukturu, a i Poljski centar za nuklearna istraživanja bio je meta, što ukazuje na ranjivost osjetljivih naučnih objekata.

Ni Sjeverna Amerika nije ostala pošteđena. Prijavljeni su upadi u američku banku, aerodrom, softversku kompaniju i nevladine organizacije u Sjedinjenim Američkim Državama i Kanadi. Napad na sjedište kompanije Stryker u Sjedinjenim Američkim Državama imao je dalekosežne posljedice na operacije u 79 zemalja, naglašavajući međusobnu povezanost globalnih lanaca snabdijevanja.

Geografija prijetnji; Source: Bing Image Creator

Uključivanje proruskih grupa proširilo je sukob na Kipar zbog britanskih vojnih baza i veza sa proizvodnjom dronova kompanije Swarmly. NoName057(16), Cardinal i Russian Legion pridružili su se pod OpIsrael, pojačavajući napade na izraelske ciljeve i kritičnu infrastrukturu na Kipru. Ova prekogranična priroda napada pokazuje da u digitalnom ratu tradicionalni pojmovi teritorijalnog suvereniteta gube značaj.

Medijski portali i hakovane internet stranice dodatno su proširili površinu napada. Iranski državni mediji i izraelske novinske organizacije bili su ugroženi, prikazujući kontradiktorne poruke koje su zamagljivale granicu između činjenica i fikcije. Geografsko širenje napada bilo je značajno, jer su mnoge zemlje istovremeno doživjele poremećaje u digitalnim komunikacionim mrežama.

Koordinirane kampanje skeniranja IP kamera proizvođača Hikvision i Dahua, izloženih internetu širom Izraela, Katara, Bahreina, Kuvajta, UAE, Kipra i Libana, pokazale su jasnu vezu sa regionima pogođenim raketnim aktivnostima. Ovaj oblik izviđanja omogućio je napadačima prikupljanje obavještajnih podataka o potencijalnim ciljevima, dok su istovremeno pojačavali napade na ključnu infrastrukturu.

Razmjera digitalnog napada potvrđuje da kada rat preraste u sajber rat, razlike između civilne infrastrukture i vojnih ciljeva nestaju pred prekograničnim udarima. Lanci snabdijevanja, mediji, vladine službe i IP kamere postaju mete, dok geografska raširenost napada pokazuje neprijateljstva bez granica, gdje su kritični sistemi svake zemlje izloženi iskorištavanju od strane odlučnih protivnika.

UTICAJ

Rat koji se vodi na terenu i u sajber prostoru mijenja tempo i obim štete. Dok Sjedinjene Američke Države i Izrael izvode kinetičke udare protiv Irana, sajber napadi pojačavaju posljedice tih udara i šire ih daleko izvan ratišta. Fizički pogoci dobijaju dodatni efekt kroz prekide komunikacija, gubitak podataka i onesposobljavanje upravljačkih sistema. U takvom spoju vojne operacije i digitalne akcije ne djeluju samo taktički, već mijenjaju i strateški okvir sukoba.

Sajber napadi direktno pogađaju rad bolnica, bankarskog sektora, elektroenergetskih sistema i hitnih službi, pa se posljedice mjere u ljudskim životima i u smanjenoj sposobnosti države da odgovori. Prekid internet veza i napadi na upravljačke uređaje usporavaju logistiku, otežavaju dostavu lijekova i prekidaju finansijske tokove, stvarajući lanac sekundarnih šteta. Civili tako trpe ne samo zbog razaranja na terenu, već i zbog gubitka osnovnih usluga koje održavaju svakodnevni život.

Promjena u prirodi napadača dodatno pojačava uticaj. Pored državnih jedinica iz Sjedinjenih Američkih Država, Izraela i Irana, u sukob ulaze hakerske mreže i raspršene grupe izvan državne kontrole. One koriste automatizovane alate i dostupne zlonamjerne softvere, pa napadi postaju brojniji i manje predvidljivi. To otežava utvrđivanje odgovornosti i produžava prisustvo u pogođenim sistemima, pretvarajući sukob u trajnu digitalnu prisutnost koja iscrpljuje resurse žrtava.

Ekonomski udar prelazi neposredne troškove popravke. Prekidi u proizvodnji, kašnjenja u isporukama i rast troškova osiguranja smanjuju povjerenje investitora i usporavaju trgovinu. Globalne veze znače da kvar u jednoj zemlji brzo izaziva poremećaje u drugim regijama, pa lokalni incidenti dobijaju međunarodne posljedice. Dugoročno, stalna izloženost sajber napadima povećava troškove održavanja i podiže barijeru za oporavak privrede.

Operacije usmjerene na oblikovanje javnog mnijenja i širenje lažnih sadržaja dodatno produbljuju štetu. Manipulacija informacijama razbija povjerenje u medije i vlast, otežava koordinaciju odgovora i produbljuje društvene podjele. U kombinaciji sa prekidima usluga i ekonomskim pritiscima, nastaje višeslojna kriza u kojoj se posljedice sukoba šire kroz društvo bez jasne granice kada će se ublažiti.

Sajber rat u digitalnom prostoru; Source: Bing Image Creator

ZAKLJUČAK

Digitalna dimenzija sukoba postavlja otvorena pitanja o pravilima koja važe za djelovanje država. Sjedinjene Američke Države, Izrael i Iran djeluju istovremeno na terenu i u sajber prostoru, pa se granice između vojnih i civilnih domena zamagljuju. Time se rasprava pomjera ka tome šta se smatra prihvatljivim u ratovanju i ko ima pravo da tumači granice između vojne akcije i sajber napada na infrastrukturu koja održava svakodnevni život.

Određivanje odgovornosti postaje složenije, jer se pored državnih operacija pojavljuju i raspršene grupe izvan državne kontrole. Kada su u igri Sjedinjene Američke Države, Izrael i Iran, teško je jasno razlučiti državne naredbe od djelovanja nezavisnih grupa, pa se proces dokazivanja i pripisivanja odugovlači i gubi na vjerodostojnosti. To mijenja način na koji međunarodna zajednica može reagovati i tražiti odgovornost.

Tehnološki napredak ubrzava tempo događaja i spušta prag za djelovanje. Alati za brzo izviđanje, automatizacija i upotreba vještačke inteligencije omogućavaju brze operacije i masovnu obradu podataka, dok destruktivni zlonamjerni softveri ostavljaju dugotrajne posljedice u sistemima. U takvom okruženju sposobnost država da prate, zaustave i odgovorom ograniče štetu postaje ključna komponenta njihove moći, pored klasičnih vojnih kapaciteta.

Informacioni prostor pretvara se u polje borbe za percepciju. Lažni sadržaji, izmijenjeni snimci i koordinisane kampanje oblikuju javnu sliku događaja u Sjedinjenim Američkim Državama, Izraelu, Iranu i šire. Manipulacija informacijama slabi povjerenje u izvore i otežava donošenje odluka u kriznim trenucima, pa se političke i društvene tenzije produbljuju bez jasnog puta za smirivanje.

Ostaje otvoreno kako će se odnosi među državama i u digitalnom prostoru razvijati dok sukob traje. Pitanja o granicama djelovanja, standardima za pripisivanje i normama ponašanja još nisu riješena, a dalji tok zbivanja zavisi od političkih izbora, tehnološkog razvoja i sposobnosti aktera da uspostave prihvatljive okvire za ponašanje u novom, složenom digitalnom polju sukoba.